بهرهبرداری از قابلیت «Find My» محصولات شرکت اپل

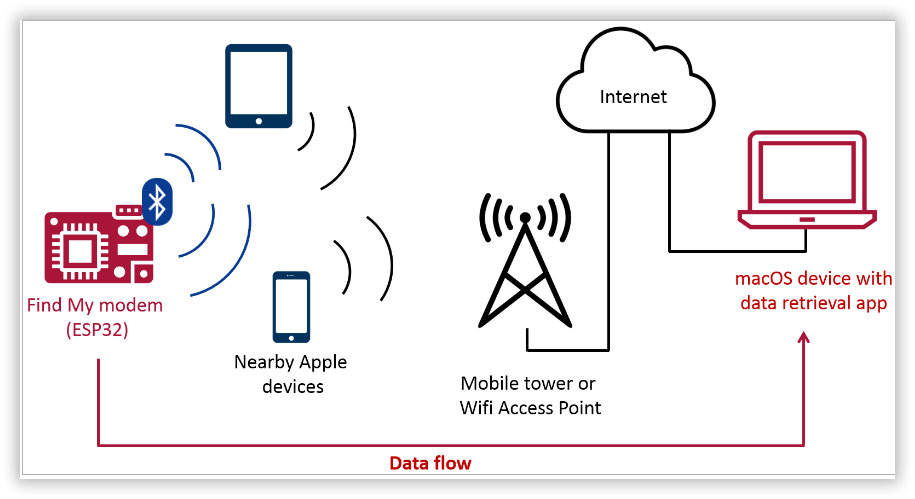

شبکه موقعیت مکانی "Find My" اپل میتواند توسط عوامل مخرب برای انتقال مخفیانه اطلاعات حساس ضبط شده توسط کیلاگرهای نصب شده در صفحه کلید مورد بهرهبرداری قرار گیرد. برنامه Find My برای کمک بهکاربران در یافتن دستگاههای گمشده شامل iPhone، iPad، Mac، Apple Watchها، AirPodها و Apple Tags طراحی شده است. این سرویس جهت یافتن دستگاههایی که گمشده یا دزدیده شدهاند، حتی اگر آفلاین باشند، به دادههای GPS و بلوتوث که از میلیونها دستگاه اپل در سرتاسر جهان تهیه شده است، متکی است. دستگاههای گمشده سیگنالهای بلوتوث را در یک حلقه ثابت که توسط دستگاههای اپل در نزدیکی شناسایی شده است، ارسال و سپس بهطور ناشناس موقعیت خود را از طریق شبکه Find My به مالک منتقل میکنند. تحلیلگران حتی پیادهسازی خود را در GitHub به نام «Send My» منتشر کردهاند که دیگران میتوانند از آن جهت آپلود دادههای دلخواه در شبکه Find My اپل و بازیابی آن از هر دستگاه دارای اینترنت در هر کجای دنیا استفاده کنند. همانطور که برای اولینبار در Heise گزارش شد، محققان یک دستگاه سختافزاری اثبات مفهوم (PoC) را برای نمایش بهتر خطر برای عموم ایجاد کردند. آنها یک کیلاگر را با یک فرستنده بلوتوث ESP32 در یک صفحهکلید USB ادغام کردند تا نشاندهند که امکان انتقال رمزهای عبور و سایر دادههای حساس تایپ شده روی صفحه کلید از طریق شبکه Find My و متعاقبا از طریق بلوتوث وجود دارد.

انتقال بلوتوث بسیار مخفیتر از کیلاگرهای WLAN یا دستگاههای Raspberry Pi است که میتوان آنها را بهراحتی در محیطهای محافظتشده مشاهده کرد. کیلاگر نیازی به استفاده از AirTag یا یک تراشه رسمی پشتیبانی شده ندارد، زیرا دستگاههای اپل برای پاسخ به هر پیام بلوتوث تنظیم شدهاند. اگر آن پیام بهدرستی قالببندی شده باشد، دستگاه اپل دریافتکننده یک گزارش موقعیت مکانی ایجاد کرده و آن را در شبکه Find My آپلود میکند.

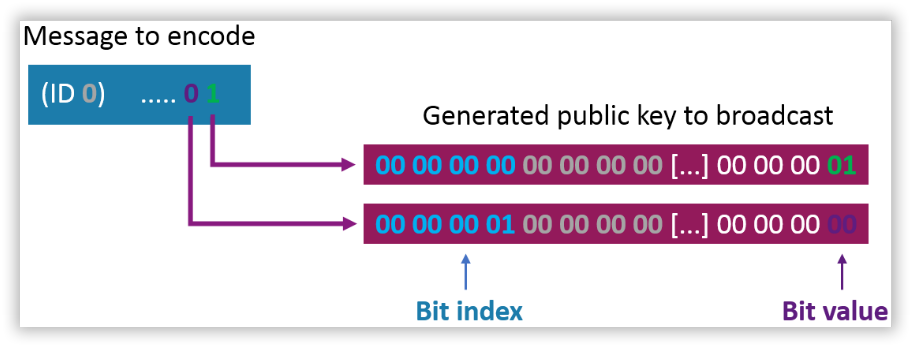

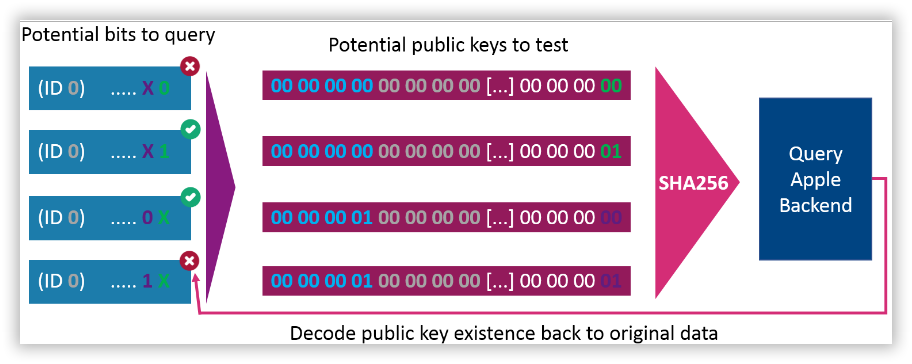

فرستنده باید تعداد زیادی کلیدهای رمزگذاری عمومی متفاوت ایجاد کند که چندین AirTag را شبیهسازی کرده و با اختصاص بیتهای خاص در موقعیتهای از پیش تعیین شده در کلیدها، دادههای دلخواه را در کلیدها رمزگذاری کند.

به این ترتیب، گزارشهای چندگانه بازیابی شده از فضای ابری را میتوان در انتهای دریافت کننده به هم متصل و رمزگشایی کرد تا دادههای دلخواه، و در این مورد خاص، موارد ضبط شده کیلاگر را بازیابی کند.

منابع خبر:

[1 ]https://www.heise.de/news/Keylogger-keyboard-leaks-passwords-via-Apple-s-Find-My-location-network-9…

[2] https://www.bleepingcomputer.com/news/apple/apple-find-my-network-can-be-abused-to-steal-keylogged-…