اخیراً آسیبپذیری با شناسهی CVE-2025-3052 و شدت 8.2 در مورد امنیت فریمورهای UEFI امضاشده توسط Microsoft توسط CERT/CC منتشر شده است. این نقص، امکان نوشتن دلخواه در حافظه NVRAM را برای مهاجمان با دسترسی سطح بالا فراهم میکند که میتواند به دور زدن مکانیزمهای امنیتی، ایجاد پایداری دائمی برای بدافزارها، و حتی تخریب کامل سیستم منجر شود.

جزئیات آسیبپذیری

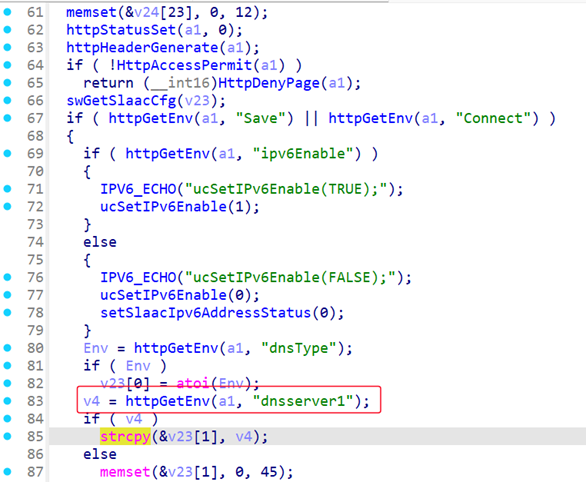

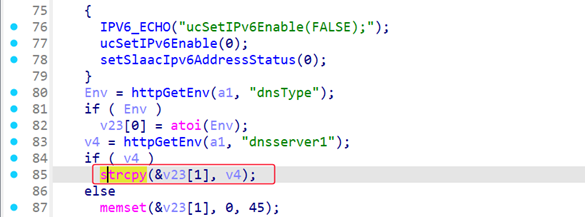

آسیبپذیری مذکور یک نقص امنیتی از نوع نوشتن دلخواه در حافظه در UEFI Firmware است که توسط مایکروسافت امضا شده و در بسیاری از دستگاههای تولیدی شرکتهای مختلف سختافزاری مورد استفاده قرار گرفته است. این آسیبپذیری به مهاجم دارای دسترسی سطح بالا امکان میدهد تا مقادیر دلخواهی را در حافظههای حیاتی مانند NVRAM — که محل نگهداری تنظیمات مهم بوت، اطلاعات مربوط به Secure Boot، پالیسیهای امنیتی سیستم و کلیدهای رمزنگاری است — بنویسد. این تغییرات میتواند به تغییر رفتار بوت سیستم و غیرفعالسازی مکانیزمهای امنیتی منجر شود.

UEFI بهعنوان اولین نرمافزاری که پس از روشن شدن سیستم اجرا میشود، نقش حیاتی در صحت بارگذاری سیستم دارد. این آسیبپذیری به مهاجم اجازه میدهد قبل از بارگذاری هرگونه راهکار امنیتی در سیستمعامل، به اجرای کد مخرب در سطح فریمور، دور زدن Secure Boot و ایجاد مکانیزمهای پایداری بپردازد؛ بهطوریکه مهاجم حتی با نصب مجدد سیستمعامل یا فرمت کامل دیسک، همچنان قادر به حفظ دسترسی به سیستم خواهد بود.

این نوع حملات به دلیل اجرای آنها در لایهای پایینتر از سیستمعامل، قابلیت کشف و حذف بسیار دشواری دارند و میتوانند برای استقرار backdoorهای دائمی در سیستم مورد استفاده قرار گیرند. همچنین، اختلال کامل در عملکرد سیستم و ایجاد شرایط بوتناپذیر نیز از دیگر نتایج بالقوه این نقص امنیتی است.

بردار CVSS:3.1/AV:L/AC:L/PR:H/UI:N/S:C/C:H/I:H/A:H نشان میدهد این آسیبپذیری بهصورت محلی قابل بهرهبرداری است و مهاجم برای استفاده از آن نیاز به سطح دسترسی مدیر یا کرنل دارد که از طریق بدافزارها، آسیبپذیریهای قبلی یا دسترسی فیزیکی قابل دستیابی است. پس از کسب این دسترسی، اجرای حمله پیچیدگی ندارد و نیازی به تعامل کاربر نیست. بهرهبرداری از این نقص میتواند از محدودهی دسترسی اولیه فراتر برود و بخشهایی از سیستم که خارج از کنترل مهاجم هستند را نیز تحت تأثیر قرار دهد. پیامدهای امنیتی ناشی از سوءاستفاده از این آسیبپذیری بسیار شدید هستند، بهگونهای که مهاجم قادر خواهد بود محرمانگی دادهها را نقض کند، اطلاعات را تغییر دهد یا حذف کند و حتی موجب از کار افتادن کامل سیستم شود.

نسخههای تحت تأثیر

این آسیبپذیری، فریمورهای امضاشده رسمی توسط Microsoft را تحت تأثیر قرار میدهد. برندهای مختلف سختافزاری مانند Dell ،HP ،Lenovo ،Asus و سایر شرکتهایی که از این فریمورها استفاده میکنند، ممکن است آسیبپذیر باشند.

نسخههای آسیبپذیر محصولات DT Research:

-

BiosFlashShell: نسخههای 80.02، 81.02

-

Dtbios: نسخههای

70.17, 70.18, 70.19, 70.20, 70.21, 70.22,

71.17, 71.18, 71.19, 71.20, 71.21, 71.22

توصیههای امنیتی

- نصب جدیدترین نسخهی UEFI/BIOS از وبسایت رسمی سازنده

- اطمینان از فعال بودن Secure Boot و بررسی اعتبار امضای UEFI

- محدود کردن دسترسی محلی با سطح Admin روی IPهای مجاز

- استفاده از ابزارهای EDR برای جلوگیری از بارگذاری درایورهای مشکوک

منابع خبر:

[1]https://www.cvedetails.com/cve/CVE-2025-3052

[2]https://nvd.nist.gov/vuln/detail/CVE-2025-3052

[3]https://www.cve.org/CVERecord?id=CVE-2025-3052

[4]https://www.binarly.io/advisories/brly-dva-2025-001