آسیبپذیری CVE-2025-8044 با شدت بحرانی (9.8) یک ضعف امنیتی مهم در مرورگر Mozilla Firefox و نرمافزار Thunderbird است. این آسیبپذیری ناشی از نقصهای ایمنی حافظه در نسخههای 140 این نرمافزارها بوده و میتواند منجر به خرابی حافظه شود. شواهدی وجود دارد که نشان میدهد با تلاش کافی، مهاجم میتواند از این نقصها برای اجرای کد دلخواه بهرهبرداری کند. این آسیبپذیری به مهاجم اجازه میدهد بدون نیاز به احراز هویت یا تعامل با کاربر، از راه دور حمله کند و کنترل بخشی از سیستم را بهدست گیرد. در صورت موفقیتآمیز بودن حمله، مهاجم میتواند عملکرد نرمافزار را مختل کرده، دادهها را تغییر دهد یا حتی زمینهساز حملات پیچیدهتری شود.

آسیبپذیری CVE-2025-8043 با شدت بحرانی (9.8) یک ضعف امنیتی در مرورگر Mozilla Firefox و نرمافزار Thunderbird است که به دلیل نقص در نحوه پردازش URLها بهوجود آمده است. در این آسیبپذیری، مؤلفه Focus بهاشتباه آدرسهای اینترنتی را از ابتدای رشته، بهجای اطراف دامنه اصلی، قطع میکند. این رفتار نادرست میتواند منجر به نمایش نادرست URLها و در برخی شرایط، سوءاستفاده از مسیرهای جعلی شود. اگرچه این آسیبپذیری بهتنهایی منجر به اجرای کد مخرب یا دسترسی غیرمجاز نمیشود، اما میتواند زمینهساز حملاتی مانند فیشینگ یا هدایت کاربر به منابع جعلی باشد. مهاجم میتواند از این نقص برای گمراهکردن کاربر و پنهانسازی مقصد واقعی لینکها استفاده کند، خصوصاً در محیطهایی که امنیت مرورگر نقش حیاتی دارد.

آسیبپذیری CVE-2025-8037 با شدت بحرانی (9.1) یک ضعف امنیتی در مرورگر Mozilla Firefox و نرمافزار Thunderbird است که به نحوه مدیریت کوکیها مربوط میشود. در این نقص، اگر مهاجم یک کوکی بدون نام و دارای علامت مساوی (=) در مقدار آن تنظیم کند، این کوکی میتواند سایر کوکیهای موجود را پوشش دهد یا بیاثر کند، حتی اگر کوکیهای اصلی دارای ویژگی امنیتی Secure باشند و از طریق HTTPS ارسال شده باشند. این رفتار نادرست میتواند باعث تداخل در مکانیزم احراز هویت یا دسترسی به دادههای حساس ذخیرهشده در کوکیها شود. اگرچه این آسیبپذیری بهتنهایی منجر به اجرای کد مخرب نمیشود، اما میتواند زمینهساز حملاتی مانند ربودن نشست کاربر (Session Hijacking) یا دور زدن سیاستهای امنیتی مرورگر باشد.

آسیبپذیری CVE-2025-8036 با شدت بالا (8.1) یک ضعف امنیتی در مرورگر Mozilla Firefox و نرمافزار Thunderbird است که به نحوه مدیریت پاسخهای پیشپرواز (Preflight) در مکانیزم CORS مربوط میشود. در این نقص، پاسخهای CORS در حافظه کش باقی میمانند حتی زمانی که آدرس IP تغییر میکند. این رفتار نادرست باعث میشود مهاجم بتواند با استفاده از تکنیک DNS Rebinding، محدودیتهای CORS را دور بزند و به منابعی دسترسی پیدا کند که در حالت عادی قابل دسترسی نیستند. این آسیبپذیری میتواند زمینهساز حملاتی باشد که در آن مهاجم از طریق یک دامنه کنترلشده، کاربر را به منابع حساس هدایت کرده و اطلاعاتی مانند دادههای کاربری یا توکنهای احراز هویت را استخراج کند. اگرچه این نقص بهتنهایی منجر به اجرای کد مخرب نمیشود، اما میتواند محرمانگی اطلاعات را به خطر بیندازد و در سناریوهای خاص، دسترسی غیرمجاز به دادهها را ممکن سازد.

آسیبپذیری CVE-2025-8040 با شدت بالا (8.8) مجموعهای از نقصهای ایمنی حافظه در مرورگر Mozilla Firefox و نرمافزار Thunderbird است. در این آسیبپذیری، شواهدی از خرابی حافظه (Memory Corruption) وجود دارد. این آسیبپذیری در بخشهای مربوط به مدیریت حافظه، پردازش دادهها یا عملیات داخلی سیستم مشاهده شده است. با تلاش کافی، مهاجم میتواند از این نقصها برای اجرای کد دلخواه بهرهبرداری کند که میتواند منجر به کنترل بخشی از سیستم شود. این آسیبپذیری از راه دور و بدون نیاز به احراز هویت قابل بهرهبرداری است و مهاجم میتواند بدون تعامل با کاربر، حمله را انجام دهد. در صورت موفقیتآمیز بودن حمله، مهاجم قادر خواهد بود عملکرد نرمافزار را مختل کرده، دادهها را تغییر دهد یا حتی زمینهساز حملات پیچیدهتری شود.

آسیبپذیری CVE-2025-8039 با شدت بالا (8.1) یک ضعف امنیتی در مرورگر Mozilla Firefox و نرمافزار Thunderbird است که به نحوه مدیریت نوار آدرس (URL Bar) مربوط میشود. در این نقص، در برخی موارد، عبارات جستجو در نوار آدرس باقی میمانند حتی پس از ترک صفحه جستجو. این رفتار میتواند باعث افشای اطلاعات جستجوی کاربر شود، خصوصاً در محیطهایی که حریم خصوصی اهمیت بالایی دارد. اگرچه این آسیبپذیری بهتنهایی منجر به اجرا یا دسترسی غیرمجاز نمیشود، اما میتواند زمینهساز نشت اطلاعات و ردیابی فعالیتهای کاربر باشد. مهاجم میتواند از این نقص برای مشاهده یا ثبت عبارات جستجوی حساس استفاده کند، بهویژه در سناریوهایی که مرورگر در حالت اشتراکی یا عمومی استفاده میشود.

آسیبپذیری CVE-2025-8038 با شدت بحرانی (9.8) یک ضعف امنیتی در مرورگر Mozilla Firefox و نرمافزار Thunderbird است که به نحوه بررسی اعتبار مسیرهای ناوبری در قابها (Frames) مربوط میشود. در این نقص، نرمافزار هنگام بررسی اعتبار مسیرهای ناوبری، مسیرها را نادیده میگیرد و این موضوع میتواند منجر به دور زدن محدودیتهای امنیتی شود. اگرچه این آسیبپذیری بهتنهایی منجر به اجرای کد مخرب یا دسترسی غیرمجاز نمیشود، اما میتواند زمینهساز حملاتی مانند هدایت کاربر به منابع ناامن یا دور زدن سیاستهای امنیتی مرورگر باشد. این رفتار نادرست در محیطهایی که از قابها برای نمایش محتوا استفاده میشود، میتواند باعث افشای اطلاعات یا دسترسی غیرمجاز به منابع داخلی شود.

آسیبپذیری CVE-2025-8035 با شدت بالا (8.8) مجموعهای از نقصهای ایمنی حافظه در مرورگر Mozilla Firefox و نرمافزار Thunderbird است. این آسیبپذیری در نسخههای ESR و 140 مشاهده شده و شواهدی از خرابی حافظه (Memory Corruption) در آنها وجود دارد. این آسیبپذیری معمولاً در بخشهای مربوط به ارتباطات شبکهای یا پروتکلهای خاص وجود دارد. این آسیبپذیری از راه دور و بدون نیاز به احراز هویت قابل بهرهبرداری است و مهاجم میتواند بدون تعامل با کاربر، حمله را انجام دهد. در صورت موفقیتآمیز بودن حمله، مهاجم قادر خواهد بود عملکرد نرمافزار را مختل کرده، دادهها را تغییر دهد یا حتی زمینهساز حملات پیچیدهتری شود.

آسیبپذیری CVE-2025-8034 با شدت بالا (8.8) مجموعهای از نقصهای ایمنی حافظه در مرورگر Mozilla Firefox و نرمافزار Thunderbird است. این آسیبپذیری در نسخههای 140 و همچنین نسخههای ESR مشاهده شده است. برخی از این نقصها شواهدی از خرابی حافظه (Memory Corruption) نشان دادهاند و با تلاش کافی، مهاجم میتواند از آنها برای اجرای کد دلخواه بهرهبرداری کند. تمرکز آنها بر ضعفهای داخلی در بخشهای خاص سیستم است که ممکن است تنها در صورت بهرهبرداری، کنترل کامل سیستم بهدست آید؛ هرچند نیازمند شرایط خاص یا سطح دسترسی مشخص است. این آسیبپذیری از راه دور و بدون نیاز به احراز هویت قابل بهرهبرداری است و مهاجم میتواند بدون تعامل با کاربر، حمله را انجام دهد. در صورت موفقیتآمیز بودن حمله، مهاجم قادر خواهد بود عملکرد نرمافزار را مختل کرده، دادهها را تغییر دهد یا حتی کنترل بخشی از سیستم را بهدست گیرد.

محصولات آسیبپذیر

محصولات آسیب پذیر در برابر دو آسیب پذیری CVE-2025-8044 و CVE-2025-8043:

- Firefox نسخههای قبل از 141

- Thunderbird نسخههای قبل از 141

محصولات آسیب پذیر در برابر چهار آسیب پذیری CVE-2025-8036 ،CVE-2025-8040 ،CVE-2025-8039 ،CVE-2025-8038 و CVE-2025-8037:

- Firefox نسخههای قبل از 141

- Firefox ESR قبل از 140.1

- Thunderbird نسخههای قبل از 141

- Thunderbird ESR قبل از 140.1

محصولات آسیبپذیر در برابر دو آسیب پذیری CVE-2025-8035 و CVE-2025-8034:

- Firefox نسخههای قبل از 141

- Firefox ESR قبل از 128.13 و 140.1

- Thunderbird نسخههای قبل از 141

- Thunderbird ESR قبل از 128.13 و 140.1

توصیههای امنیتی

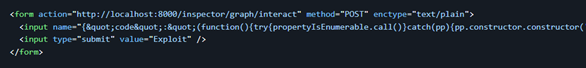

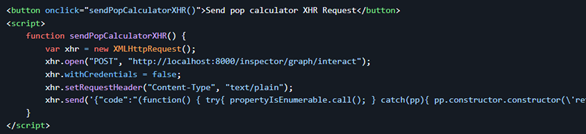

آسیبپذیری CVE-2025-8044

- بهروزرسانی فوری Firefox و Thunderbird به نسخهی 141 یا بالاتر

- استفاده از ابزارهای ضد بهرهبرداری (Exploit Mitigation) مانند ASLR و DEP

- بررسی لاگها برای رفتارهای مشکوک و اجرای تست نفوذ

آسیبپذیری CVE-2025-8043

- ارتقاء مرورگر Focus و Firefox به نسخهی 141

- آموزش کاربران برای بررسی دقیق URL پیش از کلیک

- استفاده از افزونههای امنیتی برای تشخیص URLهای جعلی

آسیبپذیری CVE-2025-8037

- بهروزرسانی Firefox و Thunderbird به نسخه 141 یا ESR 140.1

- تنظیمات سختگیرانهتر در مدیریت کوکیها

- استفاده از افزونههایی برای کنترل دقیق کوکیها

آسیبپذیری CVE-2025-8036

- ارتقاء مرورگرها به نسخههای جدید

- استفاده از تنظیمات سختگیرانه CORS در سرور

- فعالسازی DNS Pinning در مرورگرها و اپلیکیشنها

آسیبپذیری CVE-2025-8040

- نصب نسخههای جدید Firefox ESR 140.1 و Thunderbird ESR 140.1

- اجرای تستهای امنیتی حافظه با ابزارهایی مانند Valgrind

- محدود کردن دسترسی به منابع حساس در سیستم

آسیبپذیری CVE-2025-8039

- ارتقاء مرورگر به نسخهی 141

- پاکسازی خودکار تاریخچه مرورگر پس از هر نشست

- استفاده از حالت مرور خصوصی (Private Mode)

آسیبپذیری CVE-2025-8038

- بهروزرسانی مرورگرها

- تنظیم دقیق سیاستهای CSP در سرور

- تست امنیتی صفحات دارای iframe

آسیبپذیری CVE-2025-8035

- ارتقاء به Firefox ESR 128.13 و 140.1

- بررسی کدهای JavaScript برای جلوگیری از بهرهبرداری

- استفاده از sandbox برای اجرای کدهای مشکوک

آسیبپذیری CVE-2025-8034

- نصب نسخههای جدید Firefox ESR 115.26 ،128.13 و 140.1

- اجرای تستهای fuzzing برای کشف آسیبپذیریهای مشابه

- محدود کردن دسترسی به حافظه در سطح سیستمعامل

منابع خبر:

[1]https://nvd.nist.gov/vuln/detail/CVE-2025-8044

[2]https://nvd.nist.gov/vuln/detail/CVE-2025-8043

[3]https://nvd.nist.gov/vuln/detail/CVE-2025-8037

[4]https://nvd.nist.gov/vuln/detail/CVE-2025-8036

[5]https://nvd.nist.gov/vuln/detail/CVE-2025-8040

[6]https://nvd.nist.gov/vuln/detail/CVE-2025-8039

[7]https://nvd.nist.gov/vuln/detail/CVE-2025-8038

[8]https://nvd.nist.gov/vuln/detail/CVE-2025-8035

[9]https://nvd.nist.gov/vuln/detail/CVE-2025-8034