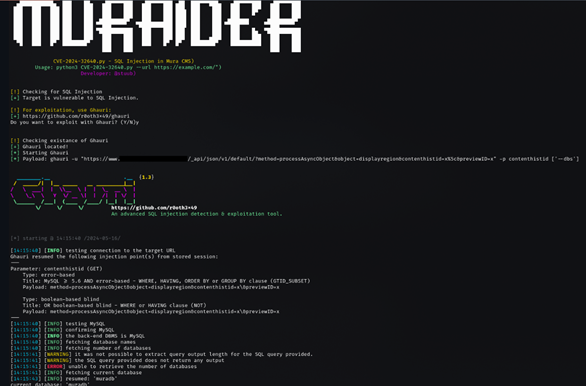

پلتفرم MASA CMS یک سیستم مدیریت محتوای سازمانی بر پایه فناوری متنباز است. نسخههای قبل از 7.4.6، 7.3.13 و 7.2.8 دارای آسیبپذیری تزریق SQL در متد processAsyncObject هستند که میتواند منجر به اجرای کد از راه دور شود. نسخههای 7.4.6، 7.3.13 و 7.2.8 شامل اصلاح این مشکل هستند.

در ابزار Ghauri:

python3 CVE-2024-32640.py --url https://target.com --ghauri "--dbs --current-db"

با اضافه کردن یک %5c به مقدار پارامتر HTML به نام contenthisid، میتوان بررسی کرد که آیا هدف نسبت به این SQL Injection آسیبپذیر است یا خیر. بهرهبرداری موفق از این آسیبپذیری میتواند منجر به دسترسی غیرمجاز به دادههای حساس شود.

https://target.com/_api/json/v1/default/?method=processAsyncObject&object=displayregion&contenthist…

محصولات آسیبپذیر

- نسخههای قبل از 7.4.6، 7.3.13 و 7.2.8

توصیههای امنیتی

- این مشکل در نسخههای 7.4.6، 7.3.13 و 7.2.8 برطرف شده است. به کاربران توصیه میشود جهت رفع آسیبپذیری، پلتفرم را بهروزرسانی نمایند.

منابع خبر:

- 123