طی سه روز گذشته گزارشاتی بصورت عمومی در خصوص #آسیبپذیری هایی در Remote Desktop Gateway با شناسههای CVE-2020-0609، CVE-2020-0610 و کد بهرهبرداری (POC) منتشر شده است. بررسی ها نشان داده است این سرویس بندرت در فضای سایبری کشور مورد استفاده قرار گرفته است.

https://github.com/ollypwn/BlueGate

این آسیبپذیری نیازی به تأیید هویت و تعامل با کاربر ندارد. مهاجمی که با موفقیت از این آسیبپذیری سوءاستفاده کند، می تواند کد دلخواه خود را روی سیستم هدف اجرا نماید. سپس میتواند برنامههایی را نصب، مشاهده، تغییر داده یا حذف کند، یا حسابهای جدید با سطح دسترسی مدیر سیستم ایجاد کند. برای سوءاستفاده از این آسیبپذیری، مهاجم نیاز دارد تا از طریق RDP یک درخواست دستکاری شده ویژه را به سیستمهای هدف RD Gateway ارسال کند.

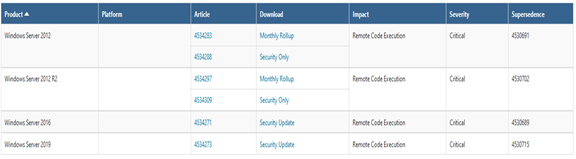

برای رفع این آسیبپذیری وصلههایی ارائه شده که مدیران سیستم بایستی در اولین گام، اقدام به نصب آن نمایند.

برای کسب اطلاعات بیشتر و نصب وصله های رفع آسیب پذیری به لینک های ذیل مراجعه فرمایید.

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0610

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0609

- 15