چندین #آسیبپذیری مهم در مسیریاب وایفای #Ruckus که در سراسر جهان مورد استفاده قرار میگیرند، فاش شد.

Ruckus شبکههای بیسیم سطح بالایی را ارایه میدهد که وایفای شبکه (به نام 'Unleached') و مسیریابهای منظم را برای صدها هزار مشتری فراهم میکند. وایفای شبکه در کنفرانسها، فرودگاهها، هتلها و سایر مناطق بزرگ که نیاز به دسترسی وایفای دارند، بهکار گرفته میشود.

این آسیبپذیریها شامل سه نقص اجرای کد از راه دور (RCE) مختلف است که از نشت اطلاعات و اعتبارات، دورزدن احراز هویت، تزریق دستور، سرریز پشته و خواندن و نوشتن فایل دلخواه ساخته میشوند. این بدان معناست که یک مهاجم بالقوه میتواند کنترل یک دستگاه هدف را از طریق اینترنت بهدست آورد، بدون اینکه نیازی به تأیید هویت داشته باشد. هدف قراردادن دستگاههای مختلف از این راه، میتواند به یک مهاجم امکان ایجاد باتنت را بدهد.

بهگفتهی محققان، این اشکالات میتوانند به یک مهاجم اجازه دهند تا دسترسی ریشهای به دستگاه مورد نظر را بهدست آورند. سپس مهاجم میتواند علاوه بر اینکه مجدداً مسیر را به سمت سایتهای مخرب هدایت میکند، همه ترافیک رمزنگارینشده را از طریق شبکهی هدف مشاهده کند.

محققان، سیستمعامل 33 نقطهی دسترسی Ruckus مختلف را مورد بررسی قرار دادند و دریافتند که همهی آنها آسیبپذیر هستند.

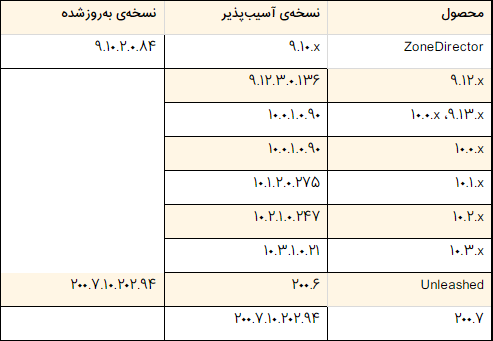

درمجموع 10 آسیبپذیری مختلف کشف شدند که شرکت Ruckus به آنها شمارهی شناسایی CVE-2019-19834 تا CVE-2019-19843 را اختصاص داده است. این شرکت، آسیبپذیری محصولات ZoneDirector و Unleashed را تأیید و وصلههایی را برای آنها منتشر کرده است.

نحوهی مقابله با آسیبپذیریها

از آنجایی که برخی از این اشکالات بسیار مهم هستند، Ruckus از همهی کاربران میخواهد که سیستمعامل دستگاه خود را در اولین فرصت بهروز کنند. بهگفتهی این شرکت، دستگاههای Ruckus بهطور خودکار نرمافزار را دریافت و بارگیری نمیکنند، بنابراین، به مشتریانی که از Ruckus استفاده میکنند توصیه میشود طبق جدول زیر، سیستمعاملهای خود را از طریق صفحهی پشیبانی این شرکت (https://support.ruckuswireless.com/software)، به آخرین نسخه، بهروز کنند.

- 6