CISA در خصوص بهرهبرداری مهاجمان از یک آسیبپذیری مهم در Adobe ColdFusion با شناسه CVE-2023-26360 و شدت 9.8 برای دسترسی اولیه به سرورهای هشدار داد. نقص امنیتی امکان اجرای کد دلخواه را بر روی سرورها را فراهم میکند. سرورها به همراه نسخههای آسیبپذیر به شرح ذیل میباشد:

• Adobe ColdFusion 2018 Update 15 and older

• Adobe ColdFusion 2021 Update 5 and earlier

طبق گزارش CISA، مهاجمان با استفاده از دستورات HTTP POST که به مسیر دایرکتوری مرتبط با ColdFusion هدایت میشوند، از این آسیبپذیری جهت استقرار بدافزار بهرهبرداری میکنند. مهاجمان یک فرآیند کامل را به همراه ارزیابیهای شبکه انجام دادند. متعاقباً، آنها یک پوسته وب (web shell) به نام "config.jsp" را جاسازی کردند که به آنها امکان تزریق کد به فایل پیکربندی ColdFusion و بازیابی اعتبارنامهها را میدهد. اقدامات آنها شامل حذف فایلهای مورد استفاده در حمله جهت پنهان کردن ردپای خود بود و همچنین فایلهایی را در دایرکتوری C:\IBM تولید کردند تا عملیات مخرب را بدون شناسایی فعال کنند. در موردی دیگر ، مهاجمان اطلاعات حساب کاربری را قبل از استقرار یک فایل متنی جمع آوری کردند که پس از رمزگشایی، خود را به عنوان یک تروجان دسترسی از راه دور به نام "d.jsp" نشان میدهد. پس از آن، تلاش برای استخراج فایلهای رجیستری و جزئیات مدیریت حساب امنیتی (SAM) انجام میشد.

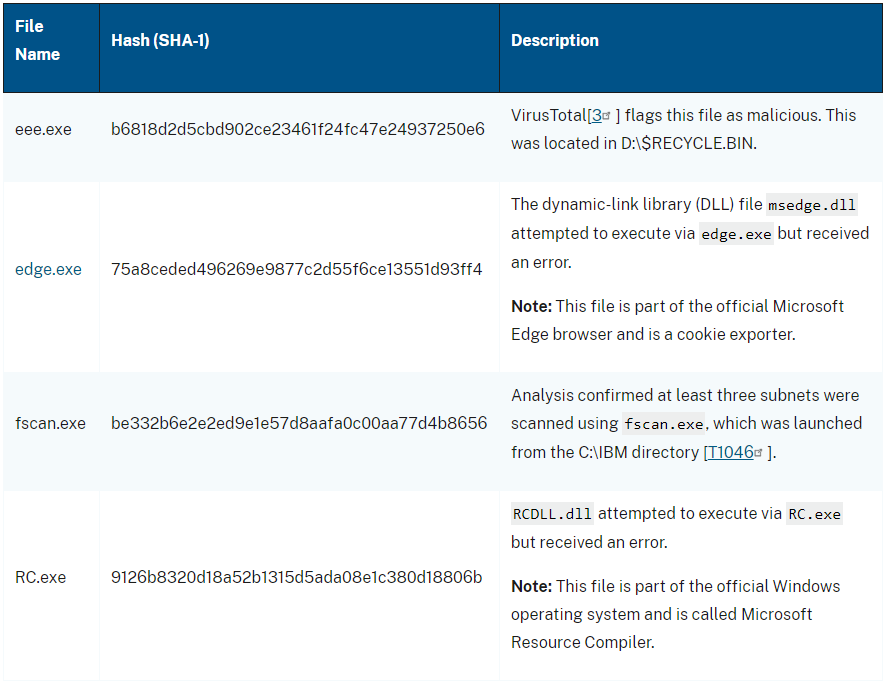

ابزارهایی که مهاجم در اولین حمله استفاده کرده است

توصیههای امنیتی

جهت کاهش مخاطرات ناشی از این نقص امنیتی، شرکت CISA ارتقاء ColdFusion را به آخرین نسخه موجود، اعمال تقسیمبندی شبکه، راهاندازی فایروال یا WAF و اجرای سیاستهای signed software execution توصیه میکند.

منبع خبر:

https://www.bleepingcomputer.com/news/security/hackers-breach-us-govt-agencies-using-adobe-coldfusi…;

- 23