پلاگین وردپرس WP Fastest Cache با بیش از یک میلیون نصب دارای آسیبپذیری SQL Injection میباشد که به مهاجمان اجازه میدهد بدون احراز هویت به محتوای پایگاه داده وبسایت دسترسی پیدا کنند. این پلاگین برای caching و افزایش سرعت بارگیری صفحات، بهبود بازدید سایت و بهبود رتبه آن در جستجوی گوگل استفاده میشود.

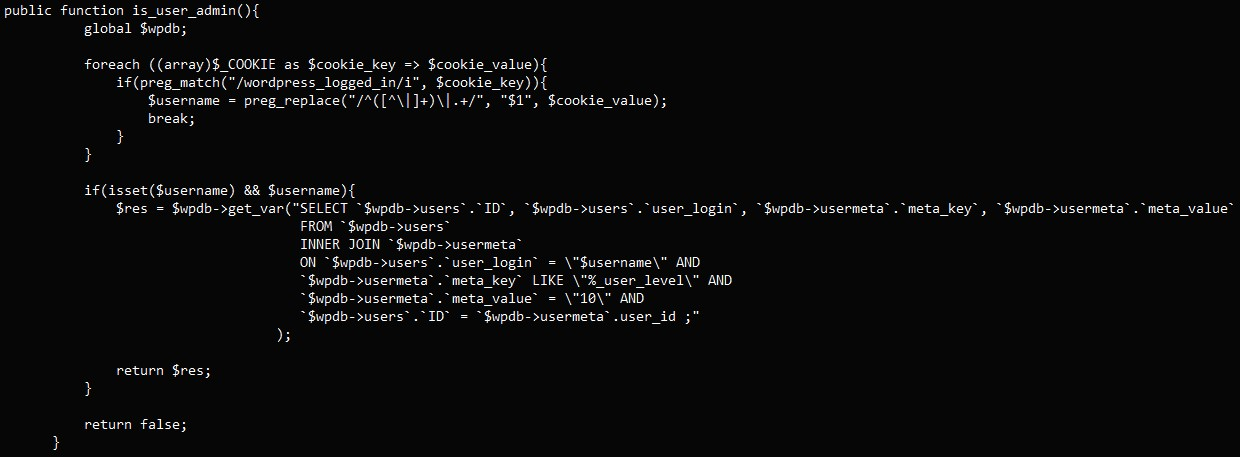

این نقص امنیتی با شناسه CVE-2023-6063 و شدت 8.6 در تابع is_user_admin از کلاس WpFastestCacheCreateCache پلاگین مذکور وجود دارد که با استخراج مقدار$username از کوکیها وضعیت ادمین بودن یک کاربر را چک میکند:

از آنجایی که ورودی $username تایید اعتبار نشده است، مهاجم میتواند مقدار این کوکی را تغییر داده و عبارت SQL اجرا شده توسط پلاگین را دستکاری کند که به دسترسی غیر مجاز به پایگاه داده منجر میشود. پایگاه داده وردپرس معمولاً دارای اطلاعات حساسی همچون آدرس IP کاربران، آدرس پست الکترونیکی، کلمات عبور، تنظیمات پلاگین و پوسته و سایر اطلاعات ضروری برای عملکرد وبسایت است.

باید توجه داشت که پیچیدگی بهرهبرداری از این آسیبپذیری پایین میباشد و هکرها به راحتی میتوانند آن را از سر بگیرند.

محصولات تحت تأثیر

این آسیبپذیری تمام نسخههای قبل از 1.2.2 این پلاگین را تحت تاثیر قرار میدهد.

توصیههای امنیتی

این آسیبپذیری توسط توسعه دهنده پلاگین WP Fastest Cache در نسخه 1.2.2 برطرف شده است. تمام کاربران پلاگین باید در اسرع وقت به آخرین نسخه بهروزرسانی نمایند.

منابع خبر:

[1] https://www.bleepingcomputer.com/news/security/wp-fastest-cache-plugin-bug-exposes-600k-wordpress-s…

[2] https://www.techradar.com/pro/security/this-top-wordpress-plugin-has-a-major-security-flaw-and-ther…

[3]https://www.pluginvulnerabilities.com/2023/11/10/developer-of-wp-fastest-cache-obliquely-discloses-…

[4] https://wpscan.com/blog/unauthenticated-sql-injection-vulnerability-addressed-in-wp-fastest-cache-1…

- 69