به تازگی مهاجمان از یک ویژگی یا نقص در سیستم GitHub بهرهبرداری میکنند این نقص میتواند از طریق هر repository عمومی در GitHub جهت توزیع بدافزار مورد بهرهبرداری قرار گیرد. طبق بررسی کارشناسان، بدافزار از طریق یک مخزن GitHub معتبر مایکروسافت برای "C++ Library Manager for Windows، Linux و MacOS" (vcpkg) توزیع شده است. نمونهای از لینکهای آلوده به بدافزار به صورت زیر است:

https://github[.]com/microsoft/vcpkg/files/14125503/Cheat.Lab.2.7.2.zip

https://github[.]com/microsoft/STL/files/14432565/Cheater.Pro.1.6.0.zip

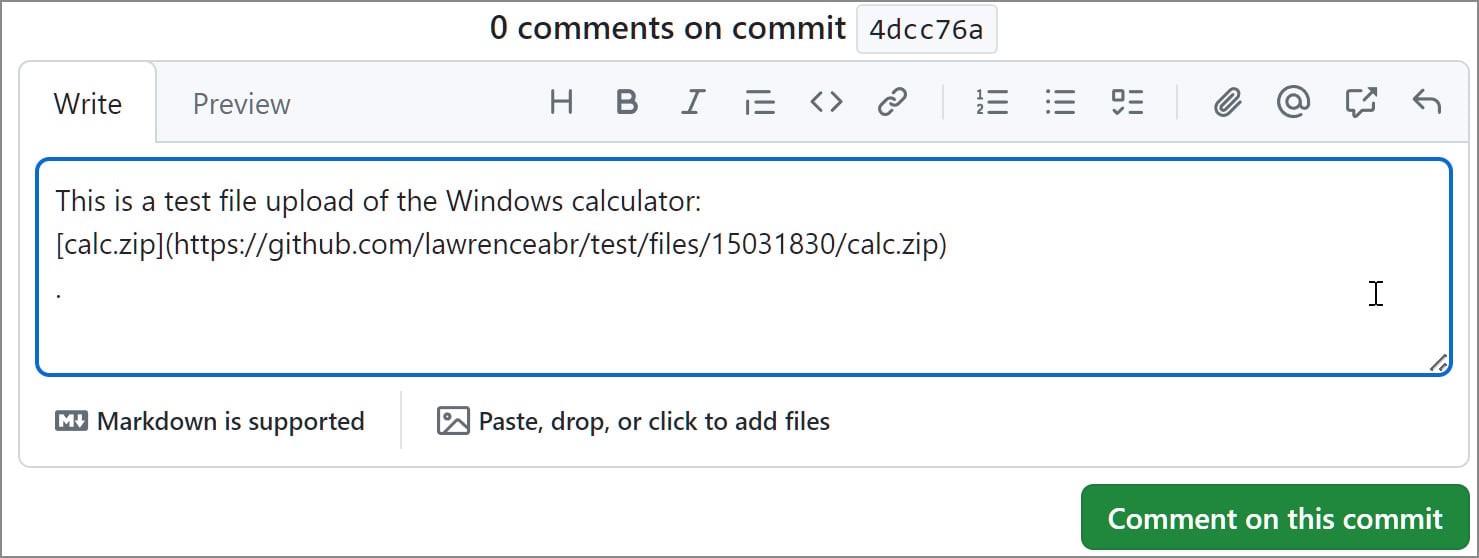

فایلهای مخرب به عنوان بخشی از یک نظر در مورد یک commit یا مشکل در یک پروژه در GitHub آپلود میشوند. هنگامی که یک فایل به یک نظر پیوست می شود، GitHub به طور خودکار یک URL منحصر به فرد برای آن ایجاد میکند. حتی اگر نظر پست نشود یا بعداً حذف شود، فایلها از طریق URLهای تولید شده قابل دسترسی هستند.

مهاجمان از این ویژگی استفاده میکنند تا بدافزار خود را بدون اطلاع صاحب مخزن به هر مخزن متصل کنند. URLهای تولید شده برای این فایلها، معتبر به نظر میرسند زیرا با مخازن GitHub واقعی مرتبط هستند.

این بهرهبرداری به مهاجمان اجازه میدهد تا فریبهای قانعکنندهای ایجاد کنند، زیرا URLها نشان میدهند که فایلها بخشی از پروژههای شناخته شده هستند. این موضوع خطر قابل توجهای است چرا که کاربران ممکن است ناآگاهانه بدافزار را از منبعی قابل اعتماد دانلود و اجرا کنند.

منبع خبر:

https://www.bleepingcomputer.com/news/security/github-comments-abused-to-push-malware-via-microsoft…

- 138