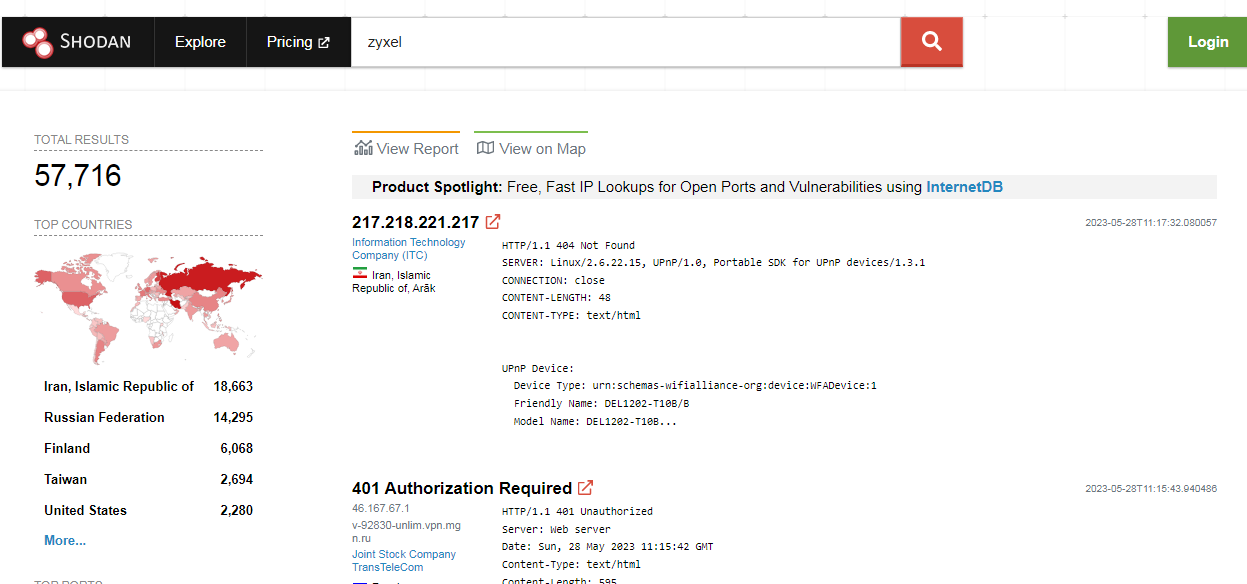

کمتر از یک ماه پس از رفع آسیب پذیری با شناسه cve-2023-28771 با شدت خطر 9.8 که منجر به اجرا قطعه کد دلخواه مهاجم به صورت راه دور می گردد، اخیرا شرکت ZYXEL بروز رسانی نرم افزاری مربوط به دو محصول vpn و فایروال خود به منظور رفع دو آسیب پذیری جدید را منتشر کرده است. با بررسی های به عمل آمده توسط مرکز آپا دانشگاه بوعلی سینا همدان بروز رسانی های نرم افزاری مذکور مربوط به دو شناسه آسیب پذیری cve-2023-33009 و cve-2023-33010 با شدت خطر 9.8 می باشند که به دنبال بهره برداری از آن ها، مهاجم می تواند در قسمت عملکرد اعلان ها و پردازش ID با ارسال ورودی های نا معتبر به این محصولات منجر به انجام حمله انکار سرویس گردد و در ادامه قطعه کد مورد نظر خود را اجرا کند که پس از این حمله می تواند به شبکه دسترسی کامل داشته باشد. با توجه به اینکه قطعه کد مخرب به صورت عمومی انتشار یافته و در دسترس عموم می باشد و همچنین با در نظر داشتن استفاده بیش از18000 مورد در فضای اینترنت و تعداد بسیار زیادی در فضای اینترنت داخلی کشور ازمحصولات این شرکت در کشور بایستی برای جلوگیری از سو استفاده از این نقص اقدام نمود. پس از انجام بررسی های به عمل آمده ، ایران در صدر لیست استفاده کنندگان از محصولات ZYXEL وجود دارد بنابراین می بایست در اسرع وقت توسط کارشناسان فناوری اطلاعات سازمان ها این موارد رفع گردد و از خطرات فاجعه بار احتمالی در آینده جلوگیری گردد.

محصولات آسیب پذیر عبارت اند از:

محصول ATP نسخه ZLD v4.32 تا v5.36

محصول USG FLEX نسخه ZLD v4.50 تا v5.36

محصول USG FLEX50 و USG20-VPN نسخه ZLD v4.25 تا v5.36

محصول VPN نسخه ZLD v4.25 تا v4.73

محصول ZyWALL/USG نسخه ZLD v4.25 تا v4.73

راه حل

Zyxel به کاربران محصولات آسیبدیده توصیه نموده که در اسرع وقت جدیدترین به روز رسانیهای امنیتی را اعمال کنند تا خطر سوءاستفاده مهاجمان از این دو نقص را از بین ببرند.

دستگاههایی که نسخههای آسیبپذیر ذکر شده در بالا را اجرا میکنند توسط کسبوکارهای کوچک تا متوسط برای محافظت از شبکه و اجازه دسترسی ایمن به شبکه (VPN ها) برای کارمندان از راه دور یا مستقر در خانه استفاده میشوند. عوامل تهدید مراقب هرگونه نقص مهم موثر بر چنین دستگاههایی هستند، زیرا با بهرهگیری این نقصها میتوانند دسترسی آسان به شبکههای شرکتی را تسهیل کنند. یک محقق امنیت سایبری گزارش داد که نقص تزریق دستوری که Zyxel در اپریل برطرف کرده بود، به طور فعال مورد بهرهبرداری قرار گرفته و این بار نیز همان فایروال و محصولات VPN را تحت تأثیر قرار میدهد. سال گذشته، CISA در مورد اعمال نفوذ مهاجمان از نقص اجرای کد از راه دور در فایروال و دستگاههای VPN کمپانی Zyxel هشداری را منتشر کرد و از مدیران سیستم خواست تا در اسرع وقت وصلههای سفتافزاری را اعمال کنند.

منابع

https://thehackernews.com/2023/05/critical-flaws-in-cisco-small-business.html

https://www.bleepingcomputer.com/news/security/zyxel-warns-of-critical-vulnerabilities-in-firewall-…

- 68