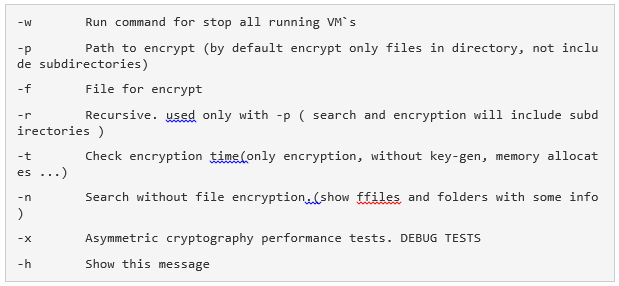

یک باجافزار جدید به نام RedAlert یا N13V، با حمله به شبکههای سازمانی، سرورهای ویندوز و VMWare ESXi لینوکس را رمزگذاری میکند. این حمله جدید توسط تیم MalwareHunterTeam کشف و افشا شد. Linux encryptor جهت مورد هدف قرار دادن سرورهای VMware ESXi تعبیه شدهاند و آپشنهای command-line نیز به مهاجم اجازه خواهند داد تا پیش از رمزگذاری فایلها، ماشینهای مجازی در حال اجرا را خاموش کنند. لیست کامل آپشنهای command-line به صورت زیر میباشد:

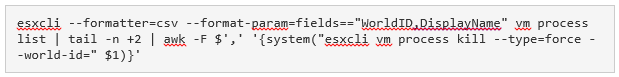

هنگام اجرای باجافزار توسط آرگمان '-w'، Linux encryptor تمام ماشینهای مجازی VMware ESXi در حال اجرا را با استفاده از دستور esxcli زیر خاموش می کند:

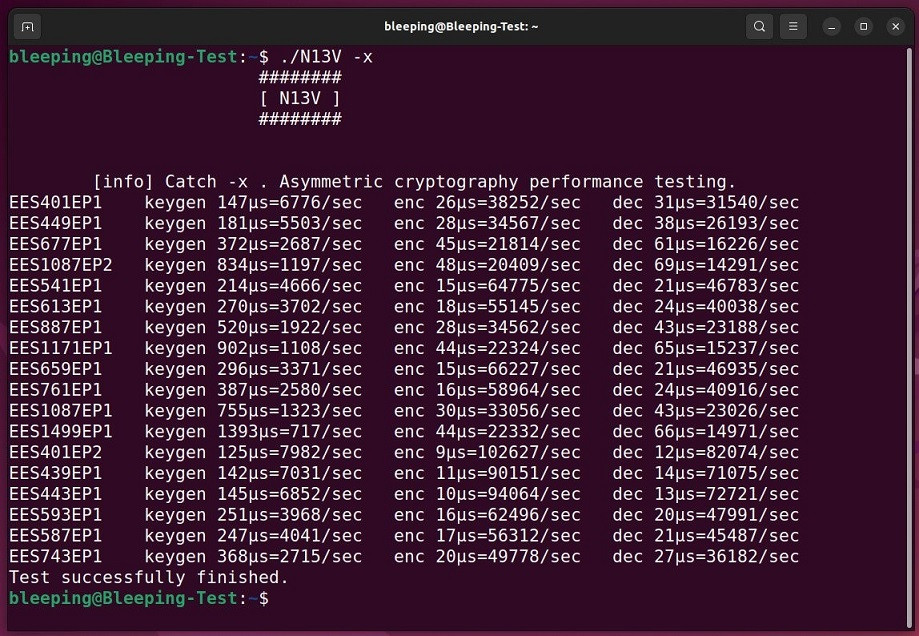

هنگام رمزگذاری فایلها، باجافزار از الگوریتم رمزگذاری کلید عمومی NTRUEncrypt که از «Parameter Set»های مختلفی پشتیبانی میکند استفاده میکند. یکی از ویژگیهای جالب RedAlert/NV13 آپشن خط فرمان «-x» است که «تست عملکرد رمزنگاری نامتقارن » را با استفاده از این مجموعههای مختلف پارامتر NTRUencrypt انجام میدهد. گفتنی است که تنها عملیات باج افزار دیگری که برای استفاده از این الگوریتم رمزگذاری شناخته شده است، FiveHands است.

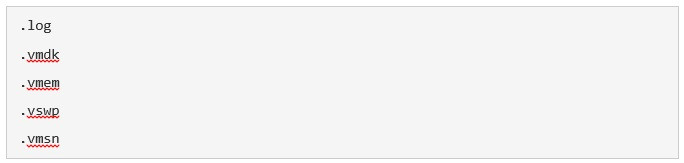

هنگام رمزگذاری فایلها، باجافزار فقط فایلهای مرتبط با ماشینهای مجازی VMware ESXi، از جمله فایلهای لاگ، فایلهای swap، دیسکهای مجازی و فایلهای حافظه را که در زیر فهرست شده است، مورد هدف قرار میدهد:

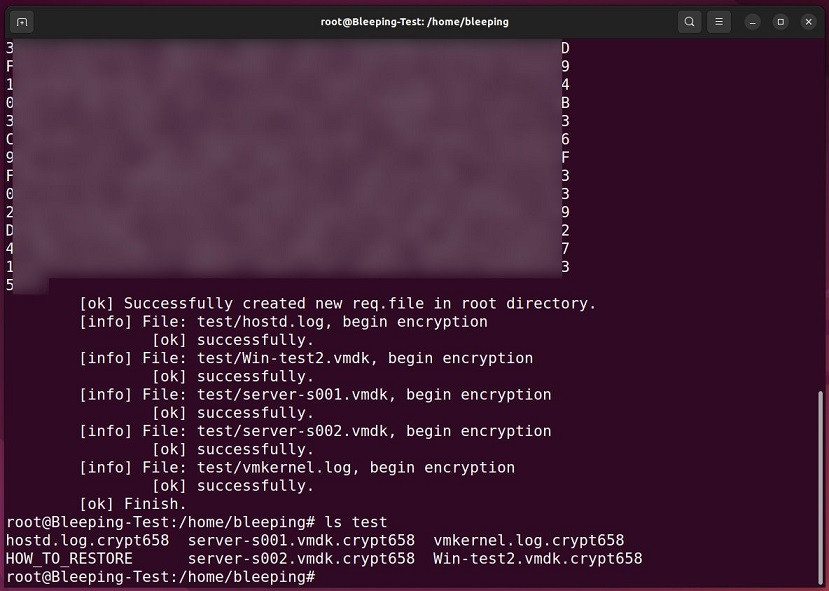

در نمونهای که توسط BleepingComputer آنالیز شده است، باجافزار این نوع فایلها را رمزگذاری کرده و ضمیمه میکند.

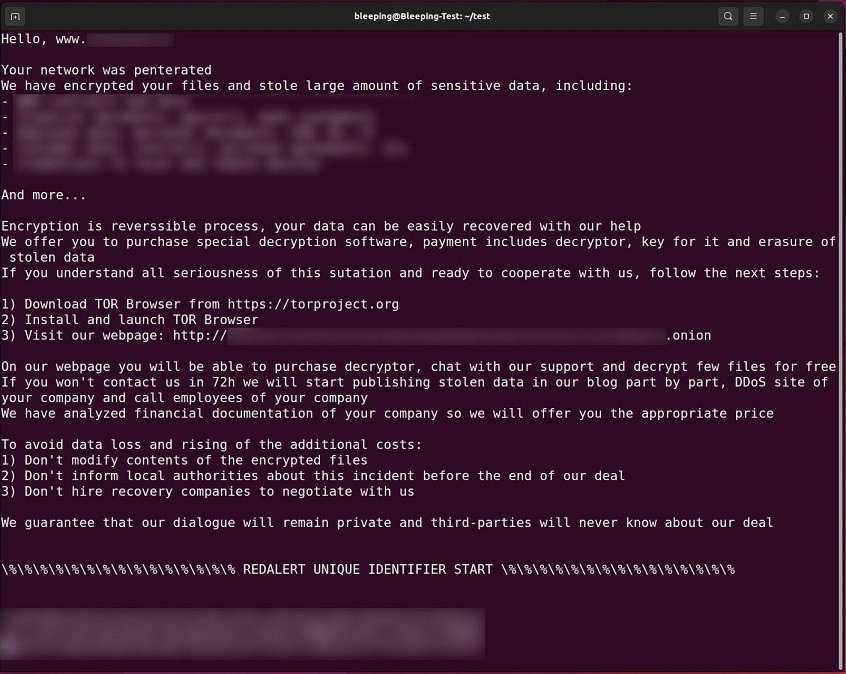

در هر پوشه، باجافزار یک note به نام HOW_TO_RESTORE ایجاد میکند که حاوی توضیحاتی درباره دادههای به سرقت رفته و لینک مرتبط با یک سایت پرداخت باج TOR است.

تقریبا مانند عملکرد تمام باجافزارهای جدیدی که سازمانها مورد هدف قرار میدهند، RedAlert نیز حملات اخاذی مضاعف انجام میدهد یعنی پس از به سرقت بردن دادهها، باجافزار برای رمزگذاری دستگاهها مستقر میشود.

در این حمله، اخاذی به دو صورت انجام میگیرد یعنی مهاجمان علاوه بر درخواست باج برای رمزگشایی، برای جلوگیری از نشت اطلاعات سرقت شده هم تقاضای باج میکنند. در صورتیکه قربانی باجی پرداخت نکند، گروه RedAlert دادههای سرقت شده را در سایت خود منتشر کرده و در معرض عموم قرار میدهند.

در حالی که فعالیت زیادی با باج افزار جدید N13V/RedAlert صورت نگرفته است، اما به دلیل اهمیت آن، قطعاً باید مراقب باشیم.

منبع:

https://www.bleepingcomputer.com/news/security/new-redalert-ransomware-targets-windows-linux-vmware…

- 70