آسیبپذیری بسیار بحرانی در محصول Office شرکت مایکروسافت کشف شده که به مهاجم اجازه اجرای کد از راه دور را میدهد (RCE). این آسیب پذیری در تکنولوژی OLE Object وجود دارد و مهاجم تنها با قرار دادن فایل مخرب در یک فایل Word و ارسال آن برای مهاجم می تواند از آسیب پذیری به راحتی بهره برداری کند. واژه OLE Object مخفف Object Linking and Embedding یک فناوری طراحی شده توسط مایکروسافت است که به کاربر اجازه میدهد تا فایلها و برنامهها به صورت پویا در محصولات Office به یکدیگر پیوند دهید. به عنوان نمونه میتوانید یک فایل Excel را با استفاده از OLE در یک سند Word جاسازی کنید و کافیست با دو بار کلیک کردن بر روی آن فایل Excel را باز کنید. علاوه بر این موارد پس از باز کردن فایل Excel شما می توانید محتوای آن را تغییر دهید. این فناوری محدود به جاسازی فایل های Excel در Word نیست و میتوان دیگر موارد مانند MS Draw و برخی فایلهای متنی دیگر را نیز به سند Word خود پیوند دهید.

شرکت مایکروسافت اقدام به انتشار توصیهنامهای در خصوص این آسیبپذیری خطرناک روز-صفر CVE-2022-30190 کرد.

این آسیبپذیری، ضعفی از نوع «اجرای از راه دور کد» (RCE) است که Microsoft Diagnostic Tool یا به اختصار MSDT در تمامی نسخ Windows از آن متأثر میشود.

بر طبق توصیهنامه منتشرشده، فراخوانی MSDT از طریق URL توسط نرمافزاری همچون Word امکان اجرای از راه دور کد موردنظر مهاجم را با سطح دسترسی آن نرمافزار فراهم میکند.

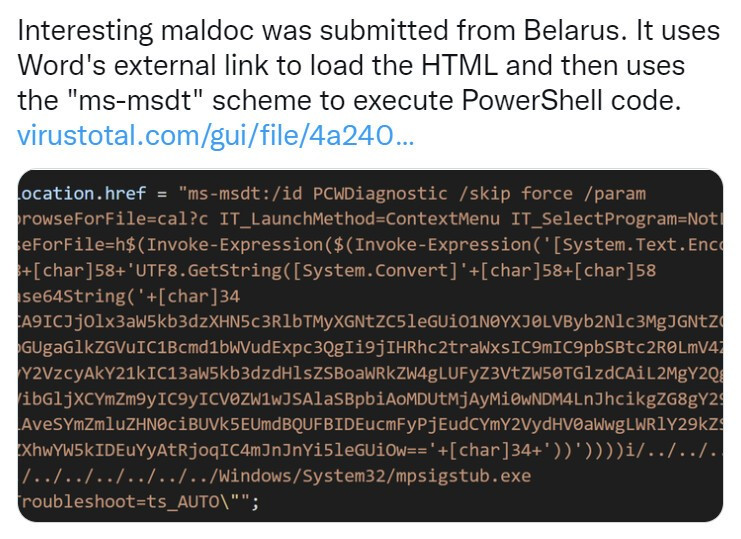

چند روز قبل یکی از محققان در توییتی از شناسایی فایلی Word خبر داد که با اکسپلویت CVE-2022-30190 اقدام به اجرای فرامین PowerShell با استفاده از MSDT میکرد. محققان این آسیبپذیری را که در آن زمان هنوز شناسهای به آن تخصیص داده نشده بود Follina نامگذاری کردهاند.

منابع:

https://msrc-blog.microsoft.com/2022/05/30/guidance-for-cve-2022-30190-microsoft-support-diagnostic-tool-vulnerability/

https://www.cisa.gov/uscert/ncas/current-activity/2022/05/31/microsoft-releases-workaround-guidance-msdt-follina-vulnerability

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2022-30190

https://github.com/chvancooten/follina.py

- 85