اسکن از بیرون برای یافتن سرویسهای آسیبپذیر در شبکه لزوما موفق آمیز نخواهد بود حتی اگر از ابزارهای قوی استفاده شود. روش درست این قضیه اسکن تمام فایلهای سرور برای یافتن کتابخانههای آسیبپذیر است. به این منظور فایل پویشگر یافتن کتابخانههای Log4j آسیبپذیر در سیستمهای ویندوزی و لینوکسی تهیه شده است:

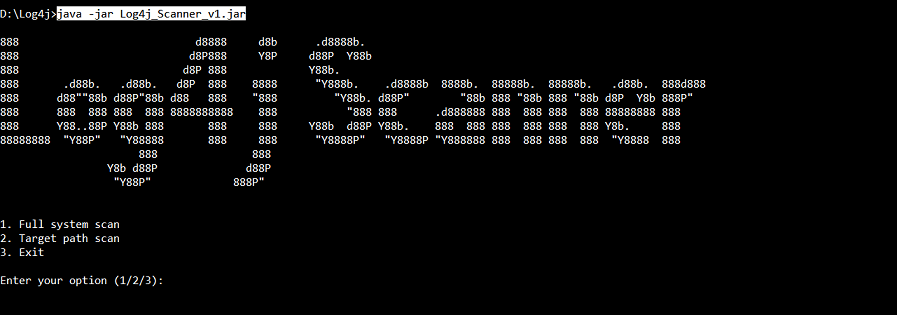

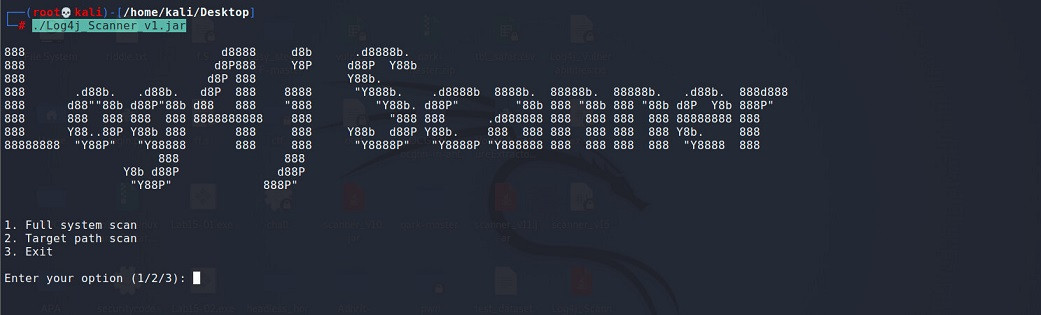

اجرای فایل در سیستمهای ویندوزی با استفاده از دستور java -jar Log4j_Scanner_v1.jar انجام میشود.

در سیستمهای لینوکسی فایل پس از اجرایی کردن (chmod +x Log4j_Scanner_v1.jar) قابل اجرا است.

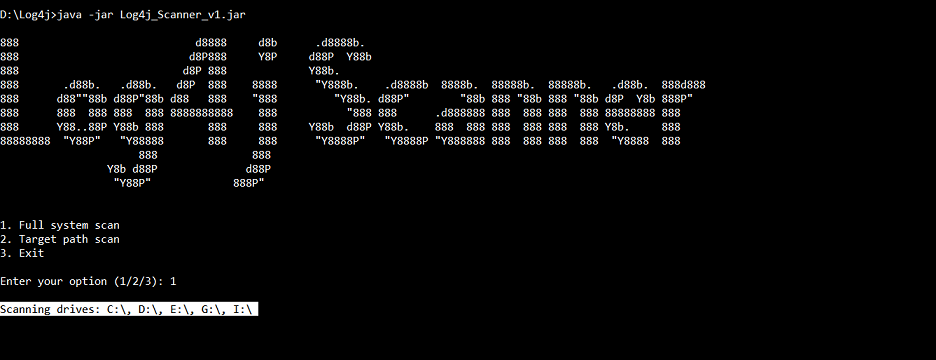

با انتخاب گزینه 1 کل سیستم پویش میشود:

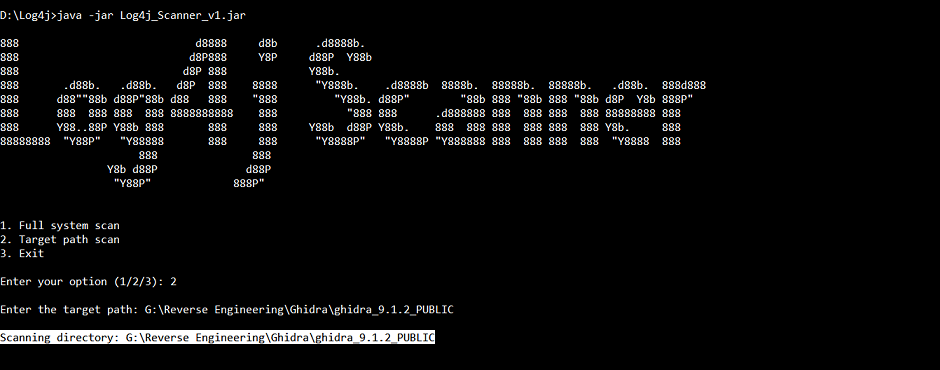

با انتخاب گزینه 2 میتوان یک مسیر مورد نظر را بهمنظور انجام پویش وارد کرد:

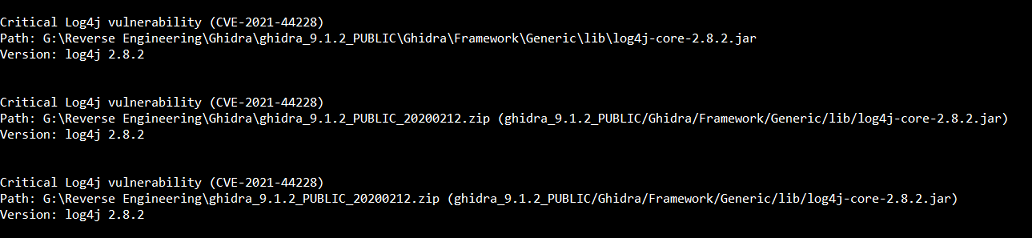

در حین انجام پویش با یافتن هر آسیبپذیری جزئیات مربوط به آن شامل سطح خطر (Critical و Medium)، CVE مربوط به آسیبپذیری (یکی از موارد CVE-2021-45105 ,CVE-2021-45046 ,CVE-2021-44228 و CVE-2021-44832)، مسیر کتابخانه آسیبپذیر و نسخه آن نمایش داده میشود. شکل زیر نمونهای از خروجی مربوط به سه آسیبپذیری پیداشده را نشان داده است:

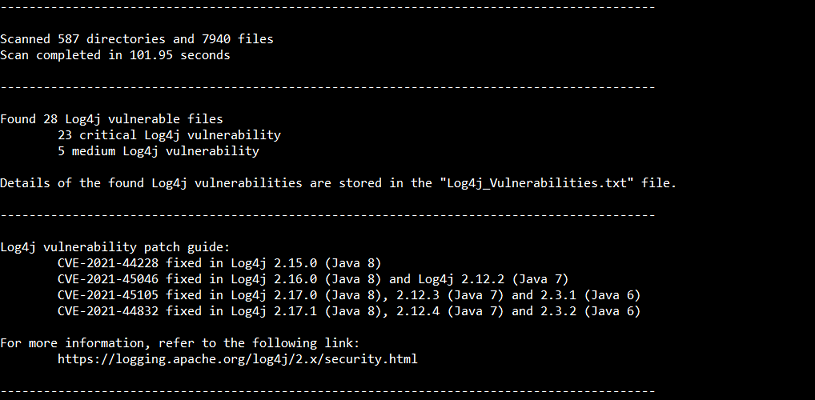

پس از پایان پویش گزارش خلاصهای از آسیبپذیریهای پیداشده بهصورت زیر نمایش داده میشود (تعداد آسیبپذیریهای پیداشده به تفکیک درجه خطر آنها، راهنمای وصلهکردن آسیبپذیریها). همان طور که در این خلاصه گفته شده است نتایج پویش در فایلی با نام Log4j_Vulnerabilities.txt نیز ذخیره میشود.

- 422